匿名アカウント

当社はメールアドレスを含むいかなる個人情報も要求しません。 また、現金または暗号通貨による匿名での匿名での支払いを推奨しています。

ログ管理なし

ユーザーのプライバシーはユーザー自身のものであるため、当社はユーザーの活動をログに記録していません。長期的には、支払い情報でさえも保管しないことを目指しています。

外部監査

当社は透明性を提供し、セキュリティ対策を改善する目的で自社アプリとインフラの独立監査を依頼しています。

安全な法域

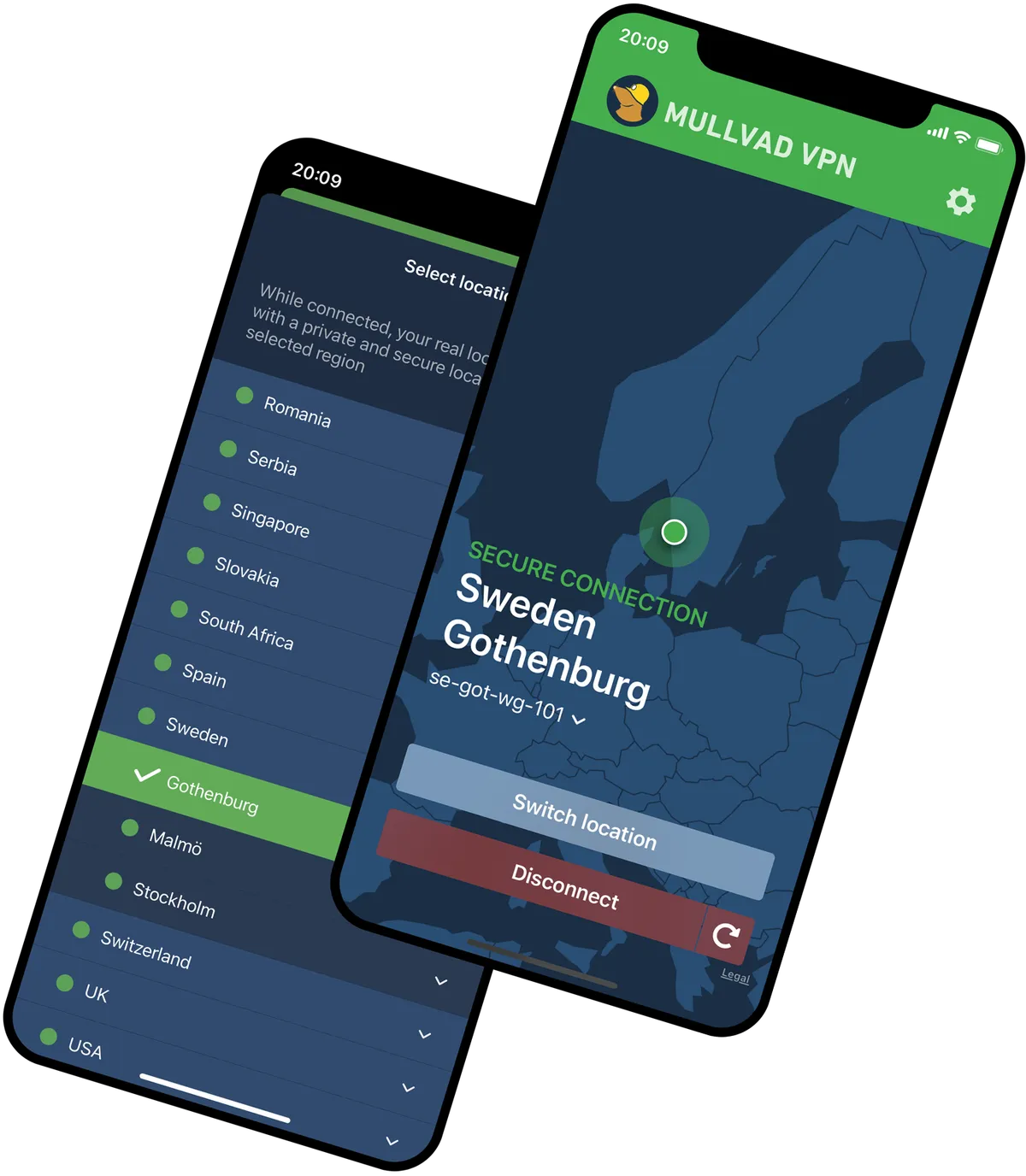

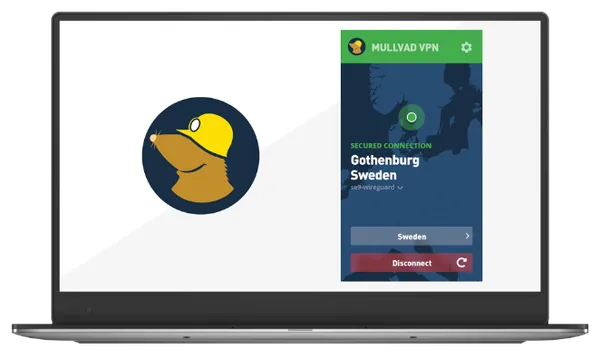

当社はスウェーデンを本拠地とするVPNプロバイダーであり、同国の関連する法律によって当社自身の安全とユーザーのプライバシーを確保しています。

組み込みのキルスイッチ

Mullvad VPN を使用中に接続の問題が発生すると、組み込みの キルスイッチが自動的にすべてのネットワークトラフィックを遮断します。

有料レビューはありません

当社は報酬を伴うレビュー執筆やアフィリエイトを一切利用しておらず、品質の高さを実績で証明しています。

社内サポートチーム

当社はサポートを外部に委託していません。当社の専任サポートチームは開発者との協力の下でユーザーの質問に回答しています。

先駆者

当社は現在では標準的な方法と見なされている多くのテクノロジーとセキュリティ機能を率先して採用してきました。また、大学と緊密に連携しています。

トラフィック解析への対抗

VPN でトラフィックを暗号化してもトラフィックが解析されるリスクは消えません。そこで、当社は DAITA(AI 誘導型トラフィック解析に対する防御)を開発しました。

耐量子 VPN トンネル

当社のすべての対応プラットフォームで耐量子 VPN トンネルを選択できます。将来の量子コンピューターが今日の暗号化を突破する日に備えましょう。

暗号化トンネル経由の DNS クエリ

Mullvad VPN を使用すると、すべての DNS クエリ(ウェブサイトのアドレスが IP アドレスに変換される)が暗号化 VPN トンネルを通過します。

マルチホップ

当社のマルチホップ機能を使うと、トラフィックを異なる場所と法域における 2 つ以上のサーバーを経由させることができます。