Anonymes Konto

Wir fragen nach keinen persönlichen Informationen – nicht einmal nach Ihrer E-Mail-Adresse – und wir unterstützen anonyme Zahlung per Bargeld oder Kryptowährung.

Kein Logging

Ihre Privatsphäre ist uns wichtig. Deshalb zeichnen wir Ihre Aktivitäten nicht auf. Unser Langzeitziel ist es, künftig auch keine Zahlungsinformationen zu speichern.

Extern kontrolliert

Wir fordern unabhängige Kontrollen von unserer App und Infrastruktur an, um Transparenz anzubieten und unsere Sicherheitsvorkehrungen zu verbessern.

Sichere Rechtsprechung

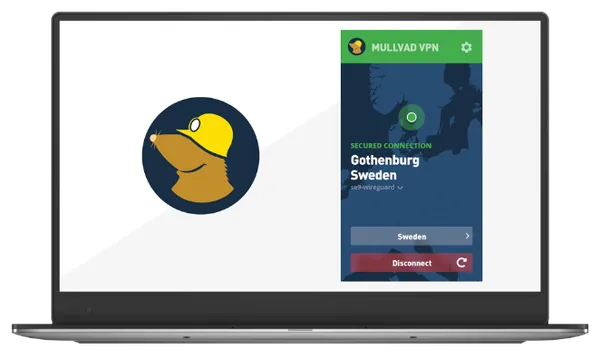

Die Gesetze, die für uns als VPN-Anbieter aus Schweden wichtig sind, machen unseren Standort sicher für uns und Ihren Datenschutz.

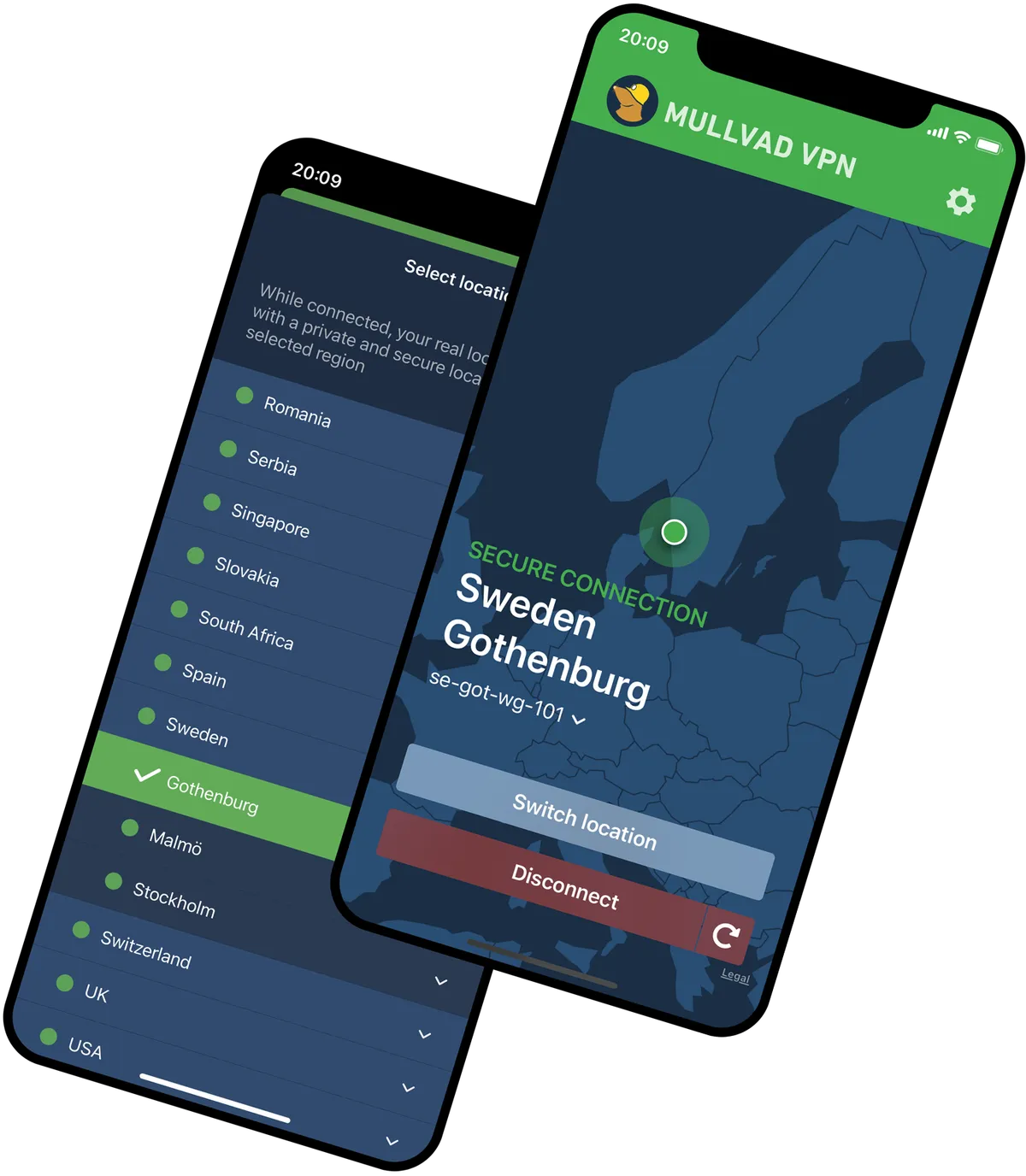

Eingebauter Killswitch

Der eingebaute Killswitch wird jeglichen Netzverkehr blockieren, wenn Sie Verbindungsschwierigkeiten haben, während Mullvad VPN aktiv ist.

Keine erkauften Rezensionen

Wir halten uns von gekauften Rezensionen und Partnern fern und lassen unsere Erfolgsbilanz für sich sprechen.

Firmeninternes Support Team

Wir lagern unseren Support nicht aus. Unser engagiertes Support-Team arbeitet mit unseren Entwicklern zusammen, um Ihre Fragen zu beantworten.

Wegbereiter

Wir haben bei der Entwicklung vieler Technologien und Sicherheitsfunktionen, die heute als Standardverfahren gelten, Pionierarbeit geleistet. Wir arbeiten auch eng mit Universitäten zusammen.

Bekämpft Traffic-Analysen

Selbst wenn Sie Ihren Traffic mit einem VPN verschlüsseln, besteht immer noch das Risiko, dass Ihr Traffic analysiert werden kann. Aus diesem Grund haben wir DAITA (Defense Against AI-guided Traffic Analysis) entwickelt.

Quantenresistente VPN-Tunnel

Sie können auf allen unseren unterstützten Plattformen quantenresistente VPN-Tunnel wählen. Für den Fall, dass es zukünftigen Quantencomputern gelingt, die heutige Verschlüsselung zu knacken.

DNS-Abfragen über verschlüsselten Tunnel

Wenn Sie Mullvad VPN verwenden, werden alle Ihre DNS-Abfragen (bei denen Website-Adressen in IP-Adressen umgewandelt werden) durch den verschlüsselten VPN-Tunnel geleitet.

Multihop

Mit unserer Multihop-Funktion können Sie Ihren Datenverkehr über zwei oder mehr Server an verschiedenen Standorten und in unterschiedlichen Gerichtsbarkeiten leiten.