Cuenta anónima

No solicitamos información personal (ni siquiera su correo electrónico) y animamos a realizar pagos anónimos con efectivo o criptomonedas.

Sin registros

Su privacidad es suya, razón por la cual no registramos su actividad. Nuestro objetivo a largo plazo es ni siquiera guardar los datos de los pagos.

Auditorías externas

Solicitamos auditorías independientes de nuestra aplicación e infraestructura para ofrecer transparencia y mejorar nuestras prácticas de seguridad.

Jurisdicción segura

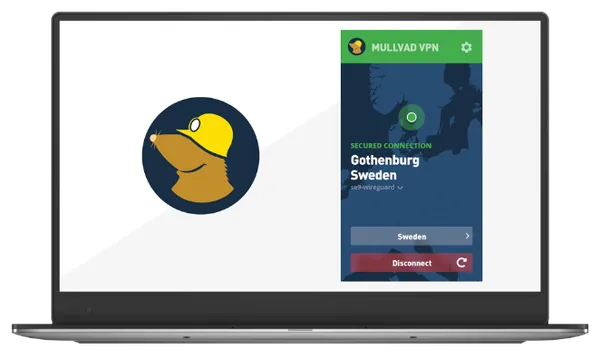

Como proveedor de VPN con sede en Suecia, las leyes vigentes protegen tanto nuestra seguridad como su privacidad.

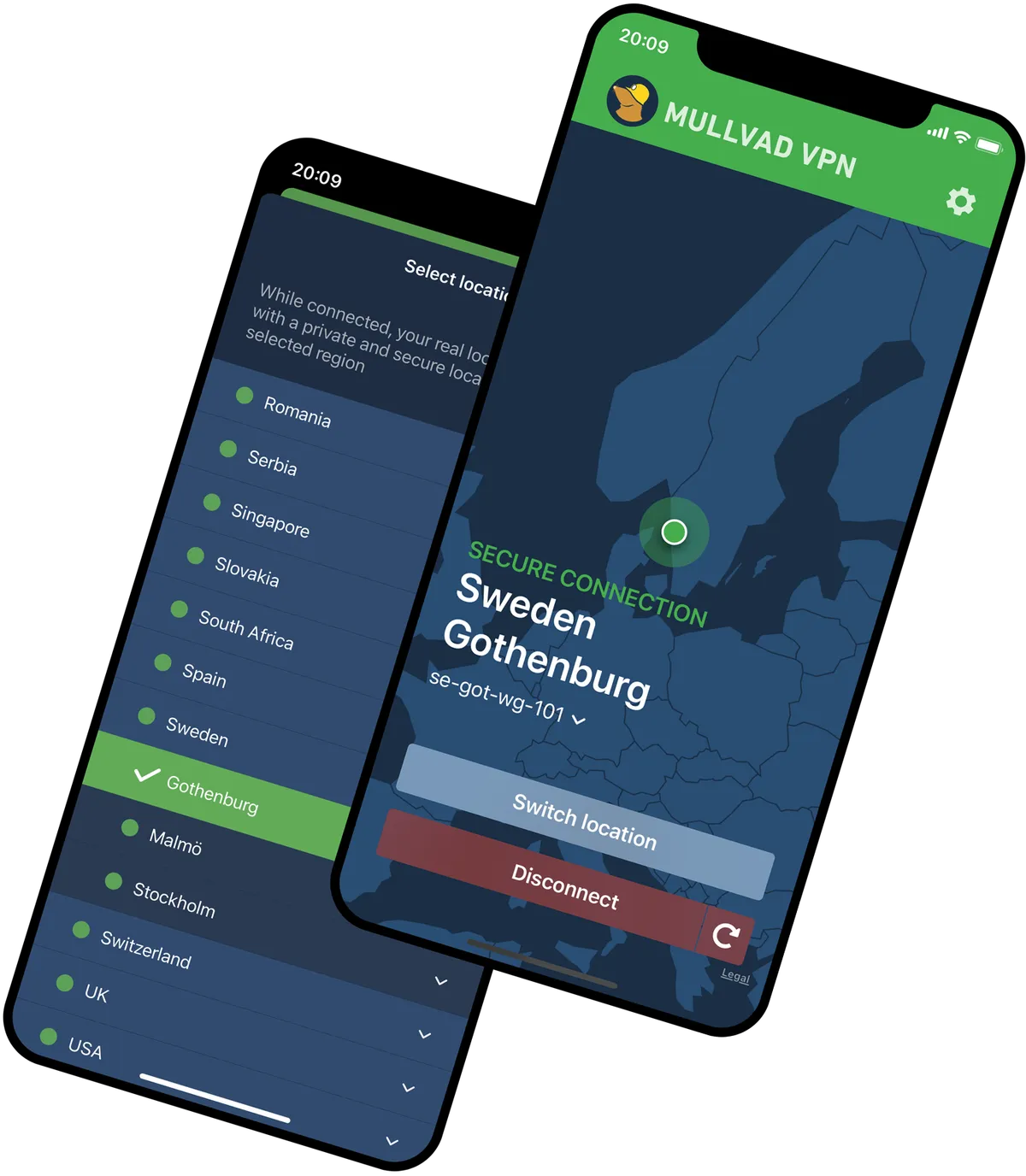

Desconexión de seguridad integrada

Si tiene problemas de conectividad mientras Mullvad VPN esté activado, la desconexión de seguridad integrada interrumpirá automáticamente todo el tráfico de red.

Sin opiniones de pago

Rechazamos completamente el uso de afiliados y opiniones de pago; en lugar de ello, dejamos que nuestros éxitos hablen por sí solos.

Equipo de asistencia interno

No subcontratamos nuestro servicio de asistencia. Nuestro equipo de asistencia dedicado trabaja conjuntamente con nuestros desarrolladores para dar respuesta a sus preguntas.

Pioneros

Hemos sido los pioneros de muchas tecnologías y características de seguridad que hoy se consideran práctica estándar. También colaboramos estrechamente con las universidades.

Combate el análisis del tráfico

Aunque no cifre su tráfico con una VPN, aún corre cierto riesgo de que su tráfico se pueda analizar. Por eso hemos desarrollado DAITA (Defense Against AI-guided Traffic Analysis).

Túneles VPN con resistencia cuántica

Puede elegir túneles VPN con resistencia cuántica en todos nuestras plataformas compatibles, en caso de que los futuros ordenadores cuánticos puedan desentrañar el cifrado de hoy.

Consultas de DNS a través de túnel cifrado

Cuando utiliza Mullvad VPN, todas sus consultas de DNS (donde las direcciones de sitios web se convierten en direcciones IP) pasarán por el túnel VPN cifrado.

Salto múltiple

Con nuestra característica salto múltiple, puede enrutar su tráfico a través de dos o más servidores en distintas ubicaciones y jurisdicciones separadas.