Conta anónima

Não pedimos nenhuma informação pessoal - nem mesmo o seu email - e encorajamos pagamentos anónimos com dinheiro ou criptomoeda.

Sem registos

A sua privacidade é sua, por isso que não registamos a sua atividade. O nosso objetivo de longo prazo é nem sequer guardar detalhes de pagamento.

Auditoria externa

Pedimos auditorias independentes à nossa app e infraestrutura, de modo a fornecer transparência e melhorar as nossas práticas de segurança.

Jurisdição segura

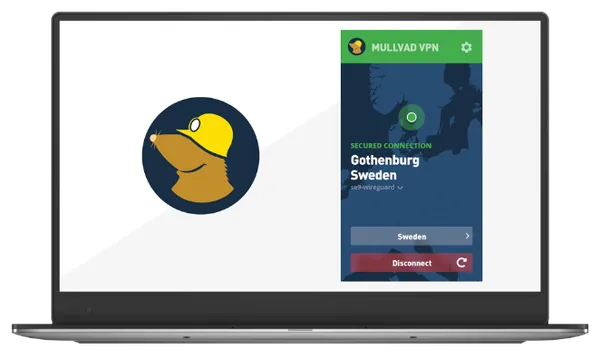

As leis que nos são aplicáveis enquanto fornecedores de VPN com sede na Suécia garantem que a nossa localização é segura tanto para nós como para a sua privacidade.

Kill switch integrado

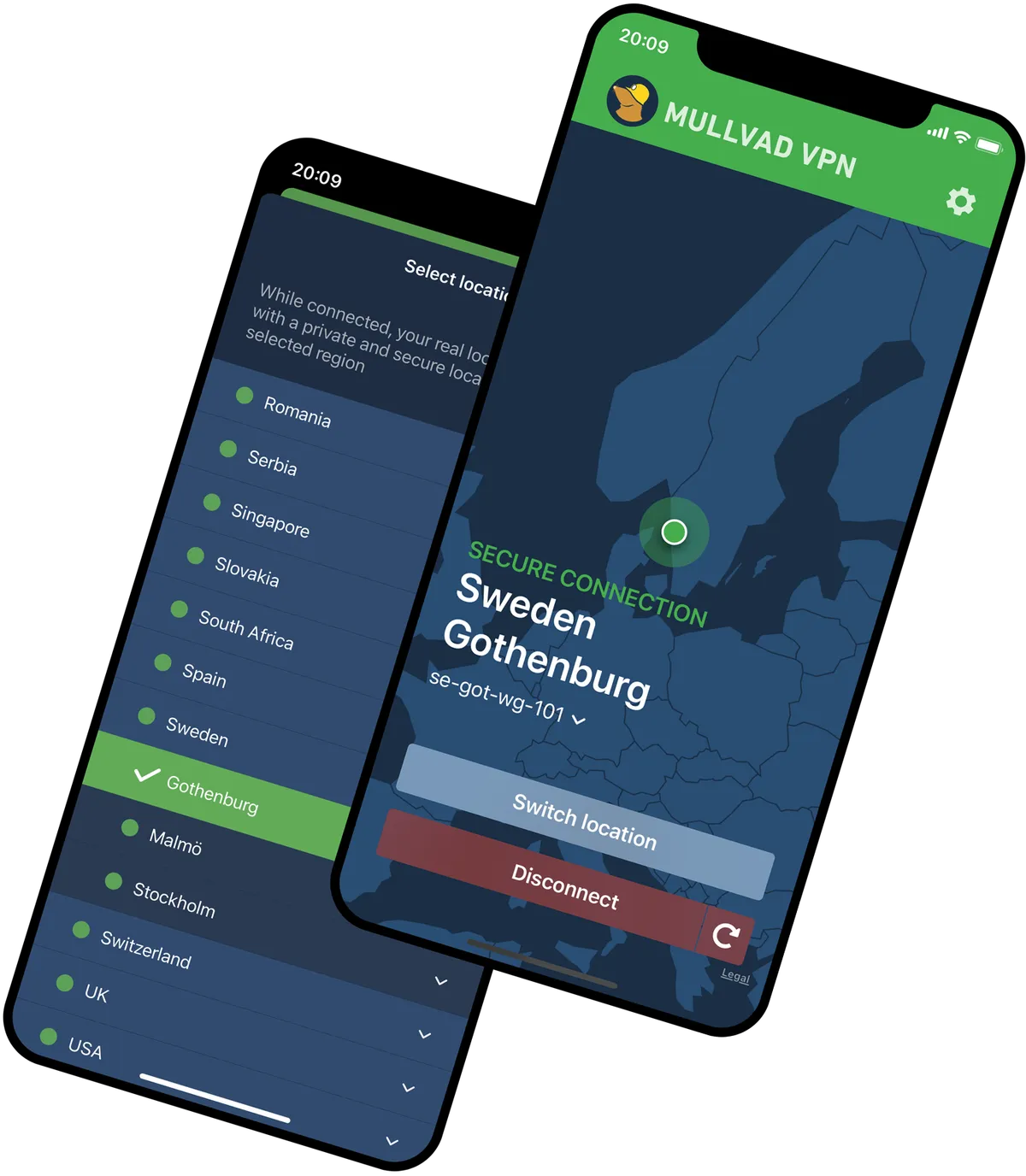

Se tiver problemas de ligação enquanto o MullVAD VPN está ligado, o kill switch integrado interrompe automaticamente todo o tráfego de rede.

Sem avaliações pagas

Não pagamos por avaliações nem a afiliados, deixamos que o nosso histórico fale por si.

Equipa de apoio interna

Não subcontratamos o nosso apoio. A nossa equipa de apoio dedicada trabalha em estreita colaboração com os programadores para responder às suas perguntas.

Pioneiros

Somos pioneiros em muitas tecnologias e funcionalidades de segurança que são consideradas prática corrente. Também trabalhamos em estreita colaboração com universidades.

Combate a análise de tráfego

Mesmo que encripte o seu tráfego com uma VPN, ainda existe o risco de o seu tráfego poder ser analisado. É por isso que desenvolvemos a DAITA (Defense Against AI-guided Traffic Analysis).

Túneis VPN com resistência quântica

Pode escolher túneis VPN com resistência quântica em todas as nossas plataformas suportadas. Caso os futuros computadores quânticos consigam quebrar a encriptação atual.

Consultas DNS através de um túnel encriptado

Quando utiliza o Mullvad VPN, todas as suas consultas DNS (onde os endereços dos sites são convertidos em endereços IP) passam através do túnel VPN encriptado.

Multihop

Com a nossa funcionalidade multihop, pode encaminhar o seu tráfego através de dois ou mais servidores em locais e jurisdições diferentes.